1. La telefonia IP en els centres educatius

1.1. Dispositius (VoIP)

1.2. Incidències o consultes de Telefonia IP

1.3. Més informació

2. Accés en Internet

3. Xarxa interna del centre

3.1. Xarxa cablejada

3.2. WIFI

4. Introducció a la ciberseguretat

4.1. Seguretat de la informació

4.2. Gestió de riscos

4.3. Seguretat informàtica

4.4. Mesures de seguretat

5. Seguretat d’infraestructures i del lloc de treball

6. Pla de conscienciació

7. Reporte de peticions i incidències

Respecte a les telecomunicacions, tots els centres docents compten amb :

- Telefonia IP

- Accés a Internet

- Una xarxa interna de centre

Coneixem com és l’electrònica de xarxa?

Els equips informàtics són importants, però no menys important és la resta de l’equipament i s’ha de conéixer.

Són vàries la instruccions de servei on es parla d’un responsable de l’electrònica de xarxa:

“La manipulació de l’electrònica de xarxa que proporciona accés a Internet en secretaria i les aules dels centres haurà d’estar controlada per un responsable per a evitar qualsevol manipulació aliena, qui portarà un registre amb l’històric d’actuacions que es realitzen sobre l’electrònica i qui les realitza (visites de tècnics, canvi de falques,…)

Es recomana que l’electrònica de xarxa se situe en un espai dedicat, tal com un armari de comunicacions, al qual arribe xarxa elèctrica per a alimentació dels equips. Aquest espai es recomana que dispose d’accés controlat pel responsable, i que romanga tancat.”

INSTRUCCIÓ DE SERVEI Núm. 3/2010

INSTRUCCIÓ DE SERVEI NUM 5/2012 : Per al correcte ús i gestió de la línia de dades dels centres educatius

Cal assenyalar que, si bé el coordinador TIC ha de conéixer la infraestructura i l’electrònica de xarxa i ha d’estar informat sobre les actuacions que es realitzen sobre aquesta, qualsevol manipulació i modificació de la configuració ha de ser realitzat exclusivament pels tècnics del SAI. El coordinador TIC només ha de fer canvis de connectors en switchs quan estiga baix la supervisió d’un tècnic del SAI, per exemple quan hi haja una comunicació telefònica per a la resolució en remot d’una incidència de xarxa. Ressaltar que la configuració de les diferents boques (connectors) dels switchos varia de les unes a les altres, amb la qual cosa, en intercanviar els cables de lloc es poden induir bucles i problemes que produïsquen talls parcials o totals de comunicació.

Per tant, no s’ha de modificar cap connexió en els racks de comunicacions, ja que pot deixar sense servei a determinats sectors o a la totalitat del centre. L’única modificació ha d’estar motivada per proves en remot, sota la supervisió d’un tècnic del SAI.

1.

Actualment, els centres disposen de telefonia IP integrada en la xarxa Ibercom de la GVA facilitant un millor servei telefònic i un estalvi econòmic a l’administració pública.

Només queden algunes línies RTB (línies de coure). A causa de l’apagat de centraletes de coure per part del proveïdor hi ha un projecte en marxa per a migrar aquestes línies de coure i donar-les de baixa. En cas de ser línies de telefonia que no donen servei a una alarma o un ascensor, es migren a telefonia IP, en cas contrari, com la telefonia IP deixarà de funcionar si es produeix una fallada elèctrica, s’ha de migrar a un mòdul GSM amb bateria inclosa que ha d’estar inclòs dins del contracte de manteniment de l’alarma o de l’ascensor.

Recomanem en els centres que programen un número de supervivència sobre la línia d’internet; aquest és un número al qual es desvia automàticament el número de telèfon principal del centre en cas d’avaria sobre la línia. L’alta del número de supervivència es pot demanar en gvaSAI, per a això cal seleccionar en el catàleg de serveis NOU TIQUET SOBRE LA XARXA DE VEU I DADES > TELEFONIA FIXA > ALTA, BAIXA, O MODIFICACIÓ DE EL Núm. DE SUPERVIVÈNCIA.

Encara que el sistema de telefonia és IP, podem trobar-nos dos tipus de terminals, teminales analògics i teminales IP. Els terminals analògics acaben en uns dispositius que converteixen el senyal analògic a IP, aquests dispositius es diuen audiocodes (2 telèfons) i mediagateways (4, 16,… telèfons).

Actualment ja no es posen nous audiocodes o mediagateways. En els centres queden els que es van posar quan es va implantar la telefonia IP.

1.1.

A continuació, enumerem els dispositius que se solen utilitzar en els centres amb telefonia IP. Depenent de les característiques del centre pot haver-hi més quantitat d’uns o d’uns altres.

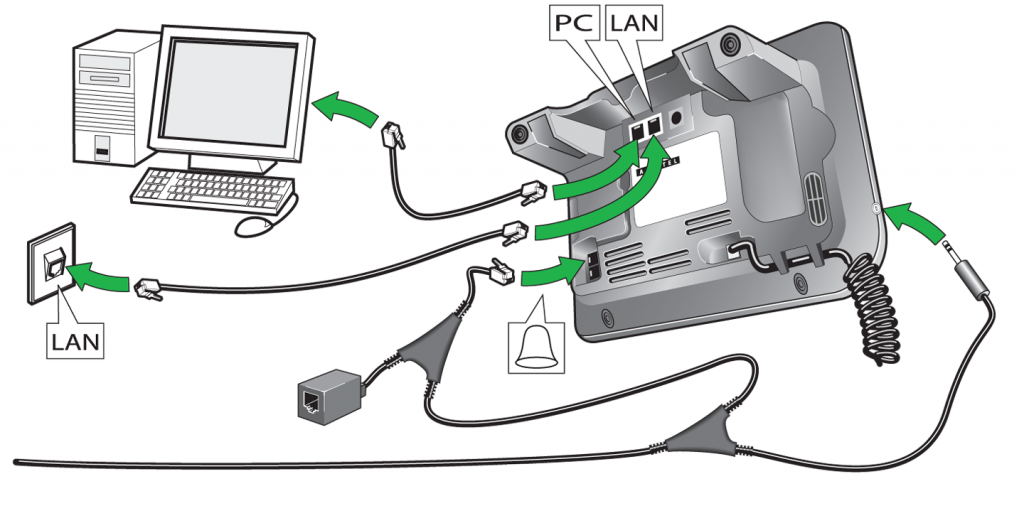

Telèfon IP: És molt similar a un telèfon convencional, però es connecta a una línia de dades en lloc d’una línia de veu, a més, el mateix telèfon IP disposa d’una roseta de dades per a connectar un PC. Els models més habituals de telèfons IP enviats en els centres són l’ALCATEL iptouch 4018 i el 4028 (link amb manual PDF). Quasi tots els centres solen tindre, almenys, un telèfon IP.

AudioCode: Ens serveix per a aprofitar els telèfons convencionals (veu analògica) i connectar 2 telèfons normals (o sense fils) perquè funcionen sota la telefonia IP. No tots els centres tenen aquest dispositiu.

MediaGateway: Similar a l’AudioCode però amb moltes més eixides de telèfon analògic. Aquest dispositiu sol estar instal·lat en l’armari rack on arriben els cables de veu i així aprofitar una instal·lació de veu existent (incloent els telèfons convencionals). No tots els centres tenen aquest dispositiu.

Telèfons convencionals: Si s’ha instal·lat un AudioCode o un MediaGateway, es poden usar els telèfons convencionals amb funcionalitats d’un telèfon IP. En aqueix cas, també existeix una guia ràpida per a saber com usar-lo. Es disposa a més d’una guia de resolució per a les incidències més freqüents relacionades amb la telefonia IP.

1.2.

Totes les consultes o incidències de telefonia IP es realitzaran a través de gvaSAI. És necessari que la persona que faça la consulta o informe sobre una incidència tinga el perfil que li habilita per a realitzar aquest tràmit.

Les categories d’incidències de telefonia fixa i mòbil son visibles per a tots els perfils.

Respecte a les peticions, es mostra a continuació una taula on s’indiquen els perfils que tenen accés a diferents tràmits:

| Petició | perfil |

| Assessorament per a l’ampliació i reestructuració | tots |

| Consulta sobre l’inventari de telefonia del centre docent | coordinador TIC/ED |

| Alta / Baixa desviament immediat de crida (per exemple, davant un trasllat, necessite que es desvie el telèfon de capçalera a un mòbil que s’ha proporcionat en el centre) | director/secretari |

| Alta / Baixa terminal i extensió IP | director/secretari |

| Alta / Baixa del desviament si ocupat o absent (salt) (per exemple, es desitja que quan el telèfon de la consergeria estiga ocupat o absent, ix-te l’anomenada a secretaria) | director/secretari |

| Canvi del nom d’un extensió (p. ex. associar una extensió a un càrrec directiu o al nom d’un departament) | director/secretari |

| Alta / modificació de l’operadora automàtica | director |

| Alta / Baixa o modificació de locucions (per exemple, es donarà de baixa un telèfon i es desitja que isca una locució avisant del nou número o una EOI desitja posar locució amb l’horari del centre) | director/secretari |

| Alta / Baixa o modificació del núm. de supervivència | director/secretari |

| Canvi de categoria d’extensions | director/secretari |

| Permuta entre extensions | director/secretari |

| Consultes ús del terminal | tots |

| Registre de cridades (esta categoria informa que la sol·licitud es fa per correu a la DGTIC per a perfil director o secretari) | director |

| Telefonia mòbil. Canvi de la configuració de les extensions | director/secretari |

| Telefonia mòbil. Consultes | tots |

1.3.

- Guia ràpida Alcatel 4038,4039 i 4068

- Guia ràpida Alcatel 8008

- Guia ràpida Alcatel 8018

- Guia ràpida Alcatel 8028

- Manual mòbil de sobretaula Huawei F-617 bàsic

- Manual mòbil de sobretaula AMP-D379_v5 FWP 3G

- Manual Gigaset IP DECT C530 (15-04-2019) [Telèfon IP sense fil, si es reposen bateries, han de ser recarregables]

2.

La Direcció General de Tecnologies de la Informació i les Comunicacions s’encarrega, entre altres coses, de donar accés a Internet en tots els centres dependents de la Generalitat, concretament la secció de comunicacions.

Aquest accés, ha anat variant amb el temps i, en general, hem anat passant de tindre connexions ADSL amb velocitats que hui dia serien insuficients a disposar de connexions de fibra òptica amb velocitats adaptables a les necessitats de cada centre. En l’actualitat, les connexions dels centres educatius són majoritàriament connexions de fibra a 300 Mbps.

Dues xarxes: Xarxa de Secretaria i Xarxa d’Aules

Amb un sol encaminador, els centres educatius disposen de dues xarxes: la xarxa de secretaria i la xarxa d’aules. La xarxa de secretaria s’utilitza per a tasques administratives i en aquesta xarxa únicament es connecten els equips de administració i de l’equip directiu. La connexió de la xarxa d’aula s’utilitza per a tasques docents i en ella es connecten la resta de equips, és a dir, els situats a la sala de professorat, aules d’informàtica, departaments, aules, etc.

Amb la fi de garantir una navegació segura, s’ha implantat un sistema de filtrat i seguretat de continguts que impedeix l’accés a continguts no aptes per a l’alumnat, analitza la presència de virus o programari maliciós i protegeix d’atacs externs.

Normalització de la LAN

Actualment, existeix un procés de normalització de la LAN dels centres docents, tant en la xarxa de secretaria com en la xarxa d’aules. Aquesta normalització es desenvolupa dins del projecte Course+Fenix i del Vulcano. Aquests projectes canvien l’electrònica de xarxa (switches), l’adreçament de la xarxa de secretaria d’estàtic a dinàmic i adapten i normalitzen els serveis actuals de la LAN dels centres.

Tot això ho podeu trobar explicat en el següent vídeo:

Per tant, el teu centre pot trobar-se en un d’aquests dos casos:

Cas 1. Si pel teu centre ha passat Corse+Fenix i s’ha pogut completar:

Tant l’adreçament de secretaria com el d’aules serà dinàmic i només les impressores o servidors tindran IP estàtica que ha de fixar-se en infoblox fent la sol·licitud en la cua corresponent en gvasai si no es va fixar quan es va executar el projecte.

Cas 2. Si pel teu centre encara no ha passat Course+Fenix:

La configuració IP de la connexió de Secretaria és estàtica. Això vol dir que cal configurar-la manualment:

- Rang d’IP 10.20.30.2 – 10.20.30.254

- Màscara 255.255.255.0

- Porta d’Enllaç 10.20.30.1

- DNS1 172.16.99.119

- DNS2 172.16.99.121

Guia per a configurar la xarxa en un equip amb LliureX en Secretaria.

I l’adreçament de la de xarxa d’aules és dinàmic però es reserven uns rangs per a impressores, servidors, etc.

- NET: 172.x.x.x/24

- MASK: 255.255.255.0

- DNS1: 10.239.3.7

- DNS2: 10.239.3.8

- RANG DHCP AULES ESTANDAR: des de la .10 fins a la .239

- RANGS ESTÀTICS AULES ESTÀNDARD: .4 a la .9 i .240 a la .254

3.

Igual que hui dia no ens plantejaríem un edifici sense la seua xarxa elèctrica i de lampisteria ben dimensionada i condicionada, hem de considerar de la mateixa manera la necessitat d’una infraestructura passiva de telecomunicacions de qualitat. D’ella depenen les comunicacions, perquè són el suport base de l’accés als serveis de veu i dades (serveis locals i en el núvol, recursos compartits, aplicacions corporatives, etc.) del centre.

Tenint en compte l’antiguitat d’alguns edificis on es troben els centres educatius, la xarxa cablejadano és una infraestructura que haja sigut tinguda en compte en la construcció de tots els centres públics des dels seus inicis. Per este motiu hi ha una diversitat molt gran pel que respecta a les tipologies de xarxes i a l’estat de manteniment en el qual es troben. Des de 2011 existeix una instrucció tècnica que regula com ha de ser el cablejat dels centres nous: la Instrucció Tècnica – No 1/2011.

En aquests últims anys l’augment de dispositius connectats a la xarxa fan cada vegada més necessari disposar d’una xarxa interna estructural en condicions òptimes de funcionament. Per tot això que des de l’administració s’ha decidit dur a terme el projecte d’Acord marc de Cablejat (AMC) amb dos objectius bàsics, d’una banda una millora integral de la infraestructura passiva de telecomunicacions del centre i per un altre donar cobertura a qualsevol necessitat puntual o incidència sobre aquesta infraestructura.

Actualment el projecte està centrat en eixe primer objectiu amb la intenció d’igualar en prestacions i oportunitats per al seu alumnat al major nombre de centres.

Important dir que es tracta d’un projecte amb abast a tots els centres docents de la Generalitat Valenciana, la planificació de la qual és competència de la DGTIC; per tantno és necessari que el centre sol·licite l’adhesió al projecte.

Sabem que en les condicions actuals AMC no avança al ritme que ens agradaria, però es faran els esforços necessaris per a millorar estes condicions i que d’aquesta manera puguem arribar a eixes 1600 seus de manera més accelerada.

Si el centre no poguera esperar a l’arribada de l’AMC i decidira dur a terme la millora amb recursos propis, hauria de sol·licitar assessorament (gvasai.edu.gva.es > Nou tiquet sobre la xarxa de veu i dades > Petició > Xarxa de dades > Consulta/Assessorament) de manera que, seguint les directrius de DGTIC, l’actuació es fera sempre d’acord amb normativa.

3.1.

Important:

Qualsevol implantació, modificació, ampliació o millora sobre el cablejat de dades en un centre educatiu, haurà d’estar subjecte a les especificacions definides en el document d’aquest enllaç.

Vegem alguns aspectes sobre la xarxa cablejada:

• És la millor solució. Sol requerir una inversió important.

• Es recomana utilitzar cables Ethernet categoria 6A o superior.

• Important implantar un cablejat estructurat.

Centres nous

• Des de 2011 existeix una instrucció tècnica que regula com ha de ser el cablejat dels centres nous, la Instrucció Tècnica – No 1/2011.

• Els centres nous ja venen cablejats.

• La connexió entre armaris de connexions sol realitzar-se amb Fibra Òptica.

• La Fibra Òptica és difícil de manipular. És recomanable buscar personal especialitzat.

• S’ha de demanar al constructor un mapa de la xarxa del centre perquè, en cas d’avaria, sapiem per on van els cables.

Armaris de telecomunicacions (racks)

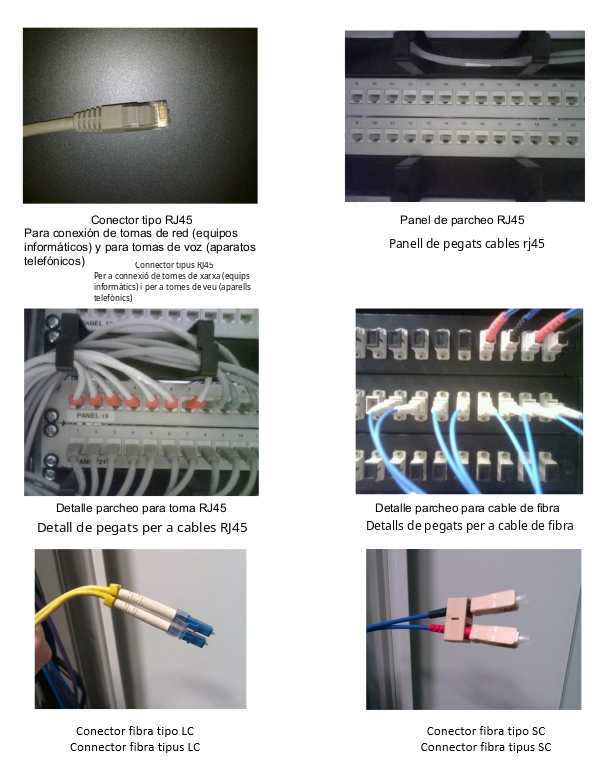

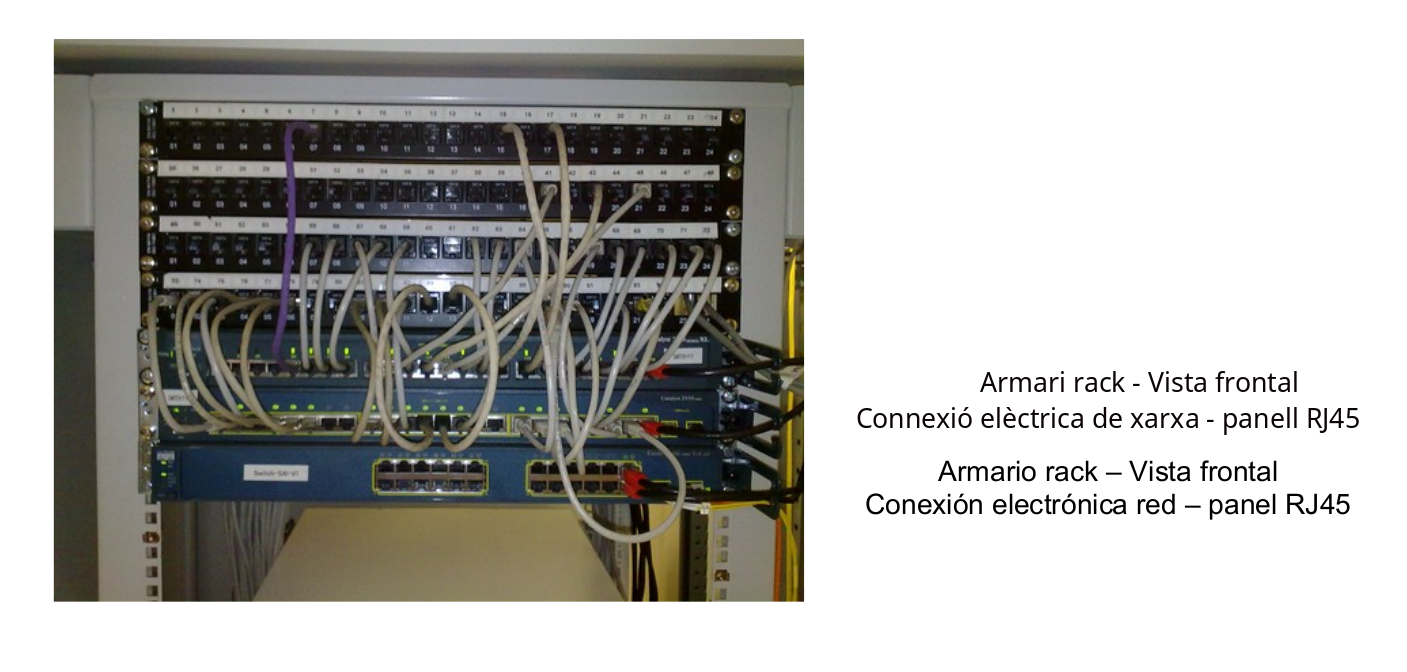

L’armari de telecomunicacions o armari rack, és el bastidor destinat a allotjar l’equipament de telecomunicacions. En ell es concentra el cablejat estructurat del centre educatiu, degudament etiquetat en tots dos extrems (armari rack i punt d’usuari) i organitzat a través de panells d’interconnexió (patch panels). Des d’aquest punt central, es dona servei de connexió en la xarxa del centre i a Internet, a les diferents dependències del centre educatiu a través de l’electrònica de xarxa pertinent (encaminadors, switches, servidors…).

Recomanacions sobre els armaris

Com a norma general, en els centres educatius han de projectar-se els següents armaris rack de telecomunicacions:

- Un armari principal de telecomunicacions, en el qual s’instal·larà l’equip o equips d’accés a Internet de secretaria i aula, l’electrònica de xarxa i els panells d’interconnexió necessaris per a distribuir l’accés a Internet pel centre, incloent la planta en la qual se situa (planta baixa). Aquest armari serà el punt on es concentre tot el cablejat estructurat del centre educatiu.

- Un armari secundari de telecomunicacions en cada planta del centre docent, que concentrarà el cablejat estructurat de la planta on estiga allotjat l’armari, i allotjarà l’electrònica de xarxa per a donar servei en els usuaris d’aqueixa planta, juntament amb els panells d’interconnexió necessaris.

- Armaris específics de comunicació per a l’aula o aules d’informàtica i altres espais del centre que continguen 10 o més equips informàtics, que concentrarà el cablejat estructurat i allotjarà l’electrònica de xarxa per a donar servei en els usuaris d’aqueix espai, juntament amb els panells d’interconnexió necessaris.

Cablejat estructurat.

El cablejat estructurat i totes les instal·lacions de telecomunicacions hauran de ser dissenyats d’acord amb les normes TIA/EIA 568B i TIA/EIA 569A, ateses les particularitats pròpies dels centres educatius. Les instal·lacions hauran d’adequar-se a l’actualització de les normes citades, si això fora preceptiu.

El cablejat estructurat de telecomunicacions i el cablejat elèctric hauran de discórrer en el seu traçat de forma totalment independent, això és, físicament separats, d’acord amb les especificacions de la normativa vigent (Reglament Electrotècnic de Baixa Tensió).

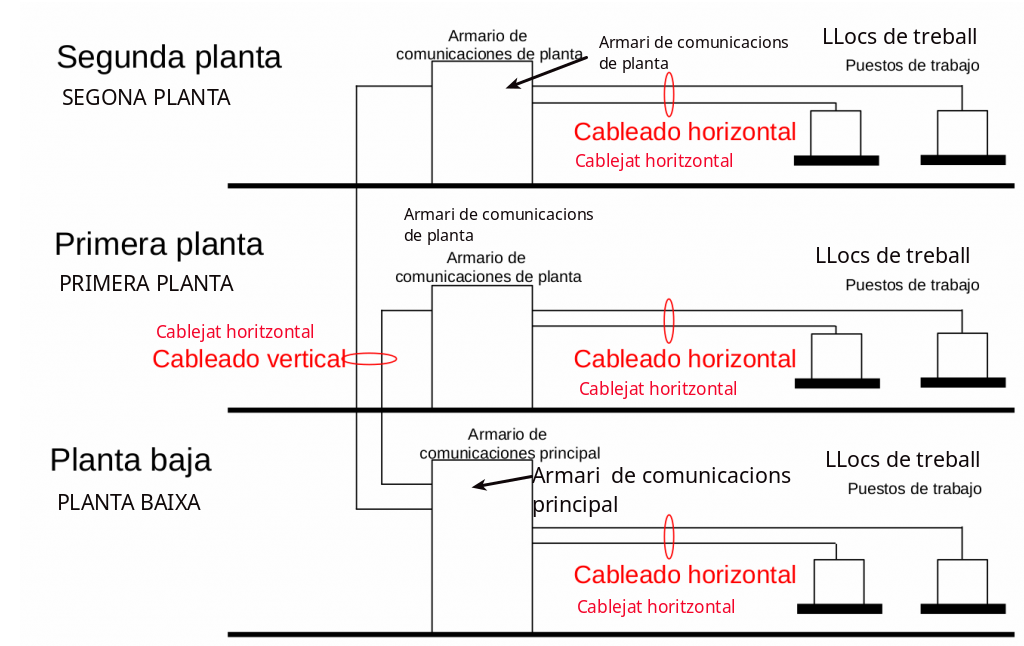

Amb caràcter general, es distingiran dos tipus de cablejat tal com es defineix a continuació:

- Cablejat horitzontal. Aquest és el que es distribuirà des de l’armari de telecomunicacions de planta fins a tots els espais d’aqueixa mateixa planta on es necessite connectar un dispositiu en la xarxa del centre. El cablejat horitzontal tindrà un extrem en els panells de pegats de l’armari de telecomunicacions de planta, i l’altre extrem en les diferents preses de xarxa d’usuaris distribuïdes per la planta. Haurà d’anar degudament identificat a través d’un etiquetatge clar i permanent en tots dos extrems.

- Cablejat vertical. Aquest proporcionarà connectivitat entre les diferents plantes de l’edifici, unint cada planta del centre amb la planta principal (planta baixa) a través dels armaris de telecomunicacions. El cablejat vertical tindrà un extrem en els panells d’interconnexió de cada armari de planta i l’altre extrem en els panells d’interconnexió de l’armari principal del centre seguint una topologia en estrela. Haurà d’anar degudament identificat a través d’un etiquetatge clar i permanent en tots dos extrems.

A continuació es mostra un gràfic sobre el traçat del cablejat horitzontal i vertical:

Consideracions sobre la mena de cable recomanat.

Cablejat horitzontal

El cablejat horitzontal es realitzarà amb parell trenat de coure sense apantallar o cable apantallado , almenys de categoria 6A.

Tots els connectors, han de ser del tipus RJ45. D’acord amb la normes 802.3ab (1000BaseT) i 802.3an (10GBase T), la longitud màxima del cablejat horitzontal és:

- 90 metres de tirada des de l’armari rack o patch panell fins a la roseta del lloc de treball de l’usuari.

- 10 metres de cable (des de la roseta fins al dispositiu de l’usuari).

El cablejat haurà de complir l’estàndard mínim Gigabit Ethernet i recomanat 10Gigabit Ethernet.

En l’extrem de l’usuari, les preses de xarxa, rosetes o connectors femella RJ45, hauran de concentrar-se en caixes terminals que allotgen tants connectors com es requerisquen.

Les canalitzacions utilitzades per a distribuir el cablejat a través de la planta, hauran de tindre una folgança del 20% de la seua capacitat per a posteriors ampliacions de cablejat i incloure cable guia per a facilitar l’estesa de nou cablejada.

Cablejat vertical

El cablejat vertical es realitzarà preferentement amb fibra òptica. (depenent de la distància, mínim MMF OM4 o SMF OS2).

El cablejat vertical, sempre que es complisca les normes establides (<90m), podrà realitzar-se amb parell trenat de coure categoria 6A si es tracta d’una adequació de cablejat de centre i respon a circumstàncies d’aprofitament d’electrònica de xarxa, cablejat ja tendit o pressupostat. En aquest cas, tots els connectors han de ser del tipus RJ45.

El cablejat vertical haurà d’estar redundat (cablejat de còpia de seguretat) des de cada planta fins a l’armari de telecomunicacions principal amb idèntica tecnologia que la principal (fibra o coure segons siga procedent).

Electrònica de xarxa

S’entén per electrònica de xarxa el conjunt d’elements necessaris que han de contindre els armaris de telecomunicacions (armaris racks), per a establir connexió i donar servei en el conjunt d’equips informàtics del centre escolar.

El conjunt d’elements que conformen l’electrònica de xarxa són els següents:

- Switch. El commutador o switch és un dispositiu digital de lògica d’interconnexió de xarxes d’equips informàtics que opera en la capa 2 (nivell d’enllaç de dades) del model OSI. La seua funció és interconnectar dues o més segments de xarxa passant dades d’un segment a un altre d’acord amb l’adreça MAC de destí dels trames en la xarxa.

- Panells. Són estructures metàl·liques amb plaques de circuits que permeten la interconnexió entre equips. Un Patch-Panell posseeix una determinada quantitat de ports (RJ-45 End-Plug), on cada port s’associa a una placa de circuit, la qual al seu torn és propaga en xicotets connectors de truges.

- Router. És un dispositiu que permet connectar diverses xarxes d’àrea local (LAN).

- Regletes elèctriques. Equipades amb una determinada quantitat de preses de corrent.

- S.A.I. (UPS). Sistema d’Alimentació Ininterrompuda que proporciona seguretat davant eventuals talls del subministrament elèctric.

3.2.

El projecte Escoles Connectades, d’ara en avant EECC, forma part d’un conveni entre el Ministeri d’Educació i Formació Professional, l’entitat Red.es i la Generalitat Valenciana, l’objectiu del qual és la instal·lació de xarxes Wifi en els centres públics de Primària.

D’altra banda, ja s’ha iniciat el projecte WIFIES per a estendre la implantació de xarxes Wifi en la resta de centres educatius públics, independentment del nivell d’ensenyaments impartit.

Les instruccions d’accés depenen del projecte amb el qual es va instal·lar la Wifi en cada centre.

WiFi instal·lada amb el projecte EECC

Un centre en el que s’ha instal·lat Wifi pel projecte EECC disposa de les següents xarxes:

- WIFI_ALU: per a accés de l’alumnat.

- WIFI_PROF: per a accés del professorat i personal no docent.

- WIFI_CONVIDATS: per a accés de convidats i personal no docent sense identitat digital corporativa.

Per a accedir a les xarxes WIFI_ALU i WIFI_PROF s’ha d’utilitzar la identitat digital (tant l’usuari com la contrasenya) pròpia de cada alumne i de cada docent. Si bé l’alumnat de menor edat, quan està utilitzant dispositius compartits, pot fer ús de les credencials de l’usuari genèric “alumnat”, que ha sigut posat a la disposició dels centres educatius per a agilitzar el procés de connexió a la xarxa sense fil. Per motius de seguretat, les credencials d’aquest usuari s’han de renovar trimestralment.

L’accés a la xarxa WIFI_CONVIDATS és fa mitjançant contrasenya del SSID. Una vegada s’ha introduït correctament esta contrasenya, el següent pas és autenticar-se en un portal de convidats per a poder disposar d’accés a Internet. Igual que les dades de l’usuari genèric “alumnat”, totes les dades per a l’accés a la xarxa WIFI_CONVIDATS, (clau del SSID, usuari i contrasenya del portal) es renoven a l’inici de cada trimestre i es comuniquen al centre per correu electrònic.

En la guia d’usuari, que figura al final de l’apartat, pot trobar informació sobre la configuració segons el sistema operatiu de l’equip a connectar.

Wifi instal·lada amb el projecte WifiIES

Un centre en el que s’ha instal·lat Wifi pel projecte WifiIES disposa de les següents xarxes:

- WIFI_EDU: per a accés del professorat, alumnat i personal no docent que dispose d’identitat digital. Encara que és un únic SSID, el trànsit dels alumnes i els professors es distribueix internament en diferents xarxes per motius de seguretat.

- WIFI_CONVIDATS: per a accés de convidats i personal no docent sense identitat digital corporativa.

Per a accedir a la xarxa WIFI_EDU s’ha d’utilitzar la identitat digital (tant l’usuari com la contrasenya) pròpia de cada alumne o de cada docent.

L’accés a la xarxa WIFI_CONVIDATS és mitjançant contrasenya del SSID. Una vegada s’ha introduït correctament esta contrasenya, el següent pas és autenticar-se en un portal de convidats per a poder disposar d’accés a Internet. La clau del SSID, usuari i contrasenya del portal es renoven a l’inici de cada trimestre i es comuniquen al centre per correu electrònic.

L’única diferència a l’hora de connectar-se és que la Wifi_EDU dona servei a tots els usuaris i és la pròpia xarxa la que tria internament la xarxa que corresponga al perfil de l’usuari.

En la guia d’usuari d’EECC, pot trobar més informació sobre la configuració d’estes xarxes segons el dispositiu a connectar.

4.

En un món globalitzat, la seguretat de la informació i la ciberseguretat estan profundament vinculades a pilars fonamentals de la societat, com ara l’educació, la salut, l’economia i la indústria. Per això, és crucial reconéixer l’impacte de les noves tecnologies, potenciant-ne els beneficis i minimitzant-ne els riscos.

En l’administració pública, el sistema educatiu és especialment sensible a les bretxes de seguretat, ja que gestiona dades de menors, com ara informació personal, acadèmica i de salut. Per tant, a més d’implementar mesures tècniques de seguretat informàtica, és essencial fomentar la conscienciació i formació de tota la comunitat educativa.

La comunitat educativa ha d’entendre els riscos d’Internet, com ara l’assetjament en xarxes, l’accés a contingut inapropiat, el robatori d’informació o el contacte amb desconeguts. Açò fa imprescindible promoure bones pràctiques en l’ús de dispositius connectats, com ordinadors, mòbils i videoconsoles.

Potser, la millor manera d’interioritzar la importància de la seguretat informàtica siga veient l’abast dels atacs. Ací tens un gràfic del CSIRT-CV, el centre de seguretat TIC de la Comunitat Valenciana, adscrit a la Direcció General de Tecnologies de la Informació i les Comunicacions dins de la Conselleria d’Hisenda, Economia i Administració Pública.

En educació, la majoria dels atacs són intents de frau, encara que n’hi ha molts altres de molt significatius, com el DoS, l’objectiu del qual és impedir que els usuaris puguen navegar amb normalitat o accedir a plataformes com Aules.

Aquests són alguns exemples d’atacs informàtics a l’administració pública que es poden trobar en la premsa.

En aquest apartat es tracten alguns dels conceptes clau sobre la seguretat que ens ajudaran a entendre la resta de l’apartat. Però el primer que hem de tindre clar és que, a banda de les persones:

L’element o actiu principal a protegir és la informació

4.1.

La seguretat de la informació és el conjunt de mesures preventives i reactives de les organitzacions i dels sistemes tecnològics que permeten resguardar i protegir la informació.

Així, la seguretat de la informació s’encarrega, en la mesura del possible, de mantindre la confidencialitat, la disponibilitat i la integritat de les dades. Aquests tres conceptes són coneguts com els tres principis principals de la seguretat.

Confidencialitat

L’accés a la informació es produeix només de manera autoritzada, és a dir, només tindran accés a la informació les persones que hi estiguen autoritzades.

Disponibilitat

El sistema i les dades estaran disponibles per als usuaris sempre que ho necessiten i només quan ho necessiten.

Integritat

S’ha d’evitar que la informació siga destruïda o modificada sense autorització, ja siga de manera accidental o intencionada.

4.2.

Per a poder determinar les mesures de protecció de la informació, primer s’han d’estudiar i identificar les vulnerabilitats, les amenaces i els riscos del nostre sistema.

Vulnerabilitat

Debilitat del sistema que, en determinades circumstàncies, pot arribar a afectar la confidencialitat, disponibilitat i integritat de la informació.

[ISO/IEC 13335-1:2004]

Amenaça

Qualsevol agent o acció que, aprofitant-se d’una vulnerabilitat, puga desencadenar una pèrdua o dany en un actiu d’informació.

[ISO/IEC 13335-1:2004]

Risc

Possibilitat que una amenaça concreta puga explotar una vulnerabilitat i causar una pèrdua o dany en un actiu d’informació. El risc indica la probabilitat que ocórrega un incident i la gravetat de les conseqüències.

[ISO Guia 73:2002]

En l’esquema següent es mostra un exemple de vulnerabilitat, amenaça i risc que, encara que és molt senzill i descontextualitzat de la gestió de la informació, il·lustra molt clarament el significat d’aquests conceptes.

Podem ampliar l’esquema anterior amb aquest altre que el completa amb la introducció de més conceptes clau per a la seguretat de la informació:

La seua lectura es podria fer així:

- Les amenaces aprofiten les vulnerabilitats del sistema que posa en perill la informació, l’actiu de més valor d’una organització, de manera que augmenta el risc, és a dir, la probabilitat i l’abast d’una pèrdua o robatori de dades que pot afectar altres aspectes com la reputació, el ritme de l’activitat, la qualitat del treball o el compliment normatiu.

- L’estudi dels riscos sobre la informació marcarà les mesures de seguretat a aplicar que imposaran una sèrie de controls sobre la seua implantació i l’activitat per protegir-la de les amenaces reduint, així, el risc.

Pots trobar una versió animada d’esta imatge en https://www.iso27000.es/sgsi.html.

4.3.

Fins ara hem parlat de la seguretat de la informació, independentment de si el tractament de les dades es fa mitjançant sistemes informàtics o de manera manual.

Podem definir la seguretat informàtica com el conjunt de mecanismes i mesures que intenten protegir la informació, els sistemes informàtics i les comunicacions d’una organització mantenint la seua confidencialitat, disponibilitat i integritat.

Este vídeo, tot i estar orientat a l’empresa, explica molt bé la diferència entre seguretat informàtica i la seguretat de la informació:

La ciberseguretat és una part de la seguretat informàtica centrada en la protecció de la informació, del sistema i de les comunicacions davant les amenaces externes que actuen a través d’Internet o les xarxes en general.

No obstant això, actualment, i sobretot en entorns no especialitzats, ciberseguretat i seguretat informàtica solen utilitzar-se de manera indistinta.

4.4.

Les mesures de seguretat, o de protecció, a desenvolupar depenen del nivell de risc (probabilitat i abast del dany), el valor dels actius (informació) posats en risc i del cost d’implantació d’aquestes mesures.

Les diferents mesures de seguretat persegueixen:

- Detectar els possibles problemes i amenaces.

- Garantir l’adequada utilització dels recursos i de les aplicacions dels sistemes.

- Limitar les pèrdues i aconseguir una adequada recuperació en cas d’un incident.

- Complir amb el marc legal i amb els requisits imposats a nivell organitzatiu.

Igual que en altres contextos, les mesures de seguretat es poden classificar en:

- Preventives: intenten prevenir un incident. Si estiguéssem parlant de cotxes, podríem parlar dels frens, ja que intenten evitar les col·lisions.

- Reactives: una vegada s’ha produït un incident, intenten minimitzar l’abast dels danys. Seguint amb el mateix exemple, podríem parlar dels airbags.

A continuació tens els exemples de mesures de seguretat informàtica:

- Autenticació: procés de verificació de la identitat d’un usuari, dispositiu o sistema abans d’atorgar-li accés a recursos.

- Segon factor d’autenticació (2FA): es demanen dos mètodes per verificar la identitat d’un usuari, per exemple, amb una contrasenya i un codi d’un sol ús enviat al mòbil.

- Autorització: procés que determina els permisos o nivells d’accés que un usuari autenticat té sobre certs recursos o dades.

- Verificador d’integritat: eina o procés que assegura que les dades o sistemes no han estat alterats, mantenint el seu estat original.

- Còpies de seguretat: rèpliques de dades importants emmagatzemades de manera segura per a la seua recuperació en cas de pèrdua o dany dels originals.

- Programari anti-malware: programa dissenyat per detectar, prevenir i eliminar programari maliciós, com virus, troians o ransomware. L’antivirus és un tipus concret de programa anti-malware.

- Firewall o tallafocs: sistema de seguretat que controla el trànsit de xarxa, permetent o bloquejant connexions entrants o sortints segons polítiques prèviament definides per protegir xarxes i dispositius.

- IDS (Sistema de Detecció d’Intrusos): eina que monitoreja el trànsit de xarxa o sistemes per identificar activitats sospitoses o intrusions.

5.

Actualment, el sistema educatiu té un alt grau de digitalització en tots els seus àmbits, per la qual cosa mai ha sigut més important la implementació de mesures de seguretat per a tota la comunitat educativa, ja siga per al seu treball al centre o des de casa. Aquestes mesures actuen sobre els equips de treball, els servidors, les telecomunicacions, les aplicacions educatives i de gestió… per garantir el funcionament dels serveis i la privacitat de les dades. Algunes d’aquestes mesures actuals o previstes són:

- L’ús de sistemes operatius i aplicacions de taula segures, amb especial protagonisme del programari lliure que, en poder accedir al seu codi font, permet el seu estudi i adaptació a les necessitats educatives.

- Estudi de vulnerabilitats tant d’aplicacions de taula com d’aplicacions web, així com de l’ús del compliment normatiu pel que fa a la protecció de dades personals.

- Una identitat digital única per als usuaris per a la identificació i autenticació en les diferents plataformes dirigides a l’alumnat i al professorat.

- Implementació de múltiples factors d’autenticació per a l’accés tant a determinades plataformes de gestió educativa (OVIDOC, Ítaca…), com a plataformes educatives, per exemple, Microsoft 365. Per obtenir més informació, es pot consultar el MANUAL D’USUARI PER A L’ACCÉS AMB DOBLE FACTOR D’AUTENTICACIÓ (2FA) ITACA, OVIDOC I ALTRES APLICACIONS.

- Protecció de les comunicacions i de les xarxes dels centres educatius evitant les connexions a llocs web maliciosos, amb contingut no adequat, o connexions a ports i programes no autoritzats.

- Impuls de la figura de coordinació TIC en tots els centres educatius per potenciar l’ús segur de les noves tecnologies a les aules.

És imprescindible aplicar totes les mesures de seguretat necessàries, però cal cercar un equilibri entre la seguretat i la pràctica docent, és a dir:

- De res serveix tenir el sistema més segur del món si impedeix que realitzem la nostra tasca docent amb normalitat.

- Si és necessari, hem d’adaptar la nostra docència i hàbits perquè no podem sacrificar la seguretat del nostre alumnat.

6.

Només una comunitat educativa conscienciada serà capaç de fer front als nous reptes en matèria de ciberseguretat en l’àmbit personal, en l’acadèmic i en el professional

Dins dels diferents àmbits de l’Administració Pública, el sistema educatiu és especialment sensible a les bretxes en la seguretat de la informació perquè treballa amb informació sobre menors d’edat: dades personals, acadèmiques, socials o relatives a la salut física i mental. És per aquest motiu que la ciberseguretat, a més d’abordar-se des del punt de vista de la seguretat informàtica, també ha de fer-se des de la consciència i la formació de la comunitat educativa.

Així, els objectius a aconseguir són:

- Augmentar la consciència en ciberseguretat com a factor clau per augmentar la protecció de tota la comunitat educativa:

- Protecció de les nostres dades personals, les dades de l’alumnat i la resta del personal educatiu

- Protecció dels dispositius connectats a les xarxes de les aules i secretaria

- Promoure la capacitació de docents, estudiants i personal sobre com identificar i gestionar situacions de risc i de seguretat en línia.

- Involucrar les famílies perquè participen d’aquest procés i reforcen a casa les accions preses des dels centres educatius

Per traçar i dur a terme el nostre pla d’acció de la millor manera possible, treballem de manera coordinada i col·laborativa amb el servei de la Generalitat amb competències en la consciència en ciberseguretat (tant d’empreses com de funcionaris i, en general, de tota la ciutadania de la Comunitat Valenciana) per adequar el contingut i els objectius de les futures Jornades de Formació i Consciència en els centres educatius a les necessitats específiques de la comunitat educativa.

És important que tinguem una responsabilitat col·lectiva davant de les creixents amenaces i creem una cultura en ciberseguretat en què cada persona entenga i actue sota la seua responsabilitat.

Es pot trobar més informació interessant en aquests enllaços:

- Iniciativa concienciaT (CSIRT-CV)

- Oficina de Seguridad del Internauta (INCIBE)

- is4k – INTERNET SEGURA FOR KiDS (INCIBE)

7.

Quan un membre del professorat detecta un incident de ciberseguretat, per exemple, que estan intentant esbrinar les contrasenyes a través de missatges fraudulents, pot gestionar la incidència mitjançant l’aplicació gvaSAI.

Cal destacar que gvaSAI disposa d’un gran catàleg de tipus de peticions per la qual cosa és important distingir entre el que és un problema de seguretat o, per exemple, un problema d’accés al compte del correu per oblidar la contrasenya. Les categories de ciberseguretat no han d’utilitzar-se per a problemes quotidians de configuració d’equips o accés a servicis.

D’altra banda, si l’incident es produeix en l’àmbit personal fora del treball, pot tramitar una incidència a través del CSIRT-CV.

Incidències en gvaSAI

L’eina gvaSAI permet que els docents obrin un tiquet en qualsevol de les categories dedicades a incidents de ciberseguretat.

És molt important detallar al màxim les explicacions i, si és possible, adjuntar arxius com, per exemple, captures de pantalla.

Incidències en el CSIRT-CV

El centre de seguretat TIC de la Comunitat Valenciana ofereix a la població en general la possibilitat de reportar:

- Incidents que atempten contra la confidencialitat, integritat i disponibilitat de la informació.

- Accesos, intents d’accés, ús, divulgació, modificació o destrucció no autoritzada d’informació, sistemes o recursos informàtics.

El reportatge es realitza a través d’un formulari que, en ser genèric, ha de detallar-se molt bé l’incident, proporcionant el màxim de detalls sobre el que ha ocorregut i les seves circumstàncies.

Aquesta obra està subjecta a una llicència de Creative Commons de

Reconeixement-CompartirIgual 4.0 Internacional

Creat a partir d’una obra disponible a https://portal.edu.gva.es/ctic/